Comprendre la sécurité de Bubble : créer des applications sécurisées dans un environnement NoCode

.png)

Comprendre la sécurité de Bubble : créer des applications sécurisées dans un environnement NoCode

Publié le février 8, 2025

Par Christiam Muñoz. 10 minutes de lecture

Comme la demande pour NoCode et Plateformes de développement LowCode continue de croître, de nombreuses entreprises et développeurs de tous âges explorent des outils tels que Bubble.io pour créer des applications sans connaissances approfondies en matière de codage. Cependant, la sécurité reste une préoccupation majeure, en particulier lorsqu'il s'agit de cibler les entreprises clientes. Cet article abordera les fonctionnalités de sécurité de Bubble.io et donnez des informations sur la façon de développer des applications sécurisées à l'aide de cette puissante Outil NoCode.

Le cadre de sécurité de Bubble

Bubble.io est conçu avec un cadre de sécurité complet conforme aux normes de l'industrie. Comprendre ses fonctionnalités de sécurité est essentiel pour les développeurs et les entreprises qui souhaitent créer des applications sécurisées. La communauté Bubble.io contribue activement au maintien et à l'amélioration des pratiques de sécurité en partageant ses expériences, en posant des questions et en fournissant des commentaires.

1. Mesures de protection des données

Bubble permet aux développeurs de choisir parmi plusieurs mesures robustes de protection des données :

- Chiffrement : toutes les données transmises entre les utilisateurs et les serveurs de Bubble sont cryptées à l'aide du protocole HTTPS (TLS). Les données au repos sont sécurisées à l'aide du cryptage AES-256, ce qui garantit que les informations sensibles sont protégées contre tout accès non autorisé.

- Authentification utilisateur : le système d'authentification utilisateur intégré de Bubble inclut le hachage, le salage et le cryptage des mots de passe. Il prend également en charge les fonctionnalités d'authentification à deux facteurs (2FA) et d'authentification unique (SSO), renforçant ainsi la sécurité en exigeant plusieurs étapes de vérification pour l'accès des utilisateurs.

- Contrôles de confidentialité : les utilisateurs peuvent définir des paramètres de confidentialité granulaires, ce qui leur permet de contrôler l'accès à différents éléments de données. Cette fonctionnalité permet d'éviter l'exposition involontaire d'informations sensibles.

Meilleures pratiques en matière de conformité et de conception

Bubble.io adhère à diverses normes de conformité, notamment les réglementations SOC 2 Type II et GDPR. Ces certifications indiquent que Bubble a mis en place des mesures pour protéger les données des utilisateurs et maintenir des niveaux de sécurité élevés. La beauté de la conformité de Bubble.io aux normes de l'industrie réside dans son engagement à garantir la protection des données des utilisateurs.

De plus, Bubble est régulièrement soumis à des tests d'intrusion afin d'identifier les vulnérabilités avant qu'elles ne puissent être exploitées. Cette approche proactive permet de garantir la sécurité de la plateforme contre les futures menaces émergentes.

Fonctionnalités et protocoles de sécurité de Bubble.io

Bubble.io prend la sécurité très au sérieux, en veillant à ce que les applications des utilisateurs soient protégées contre les menaces potentielles. La plateforme met en œuvre diverses fonctionnalités et protocoles de sécurité pour protéger les données des utilisateurs et empêcher tout accès non autorisé. Parmi les principales fonctionnalités de sécurité, citons :

- Chiffrement des données: Bubble.io utilise des protocoles de cryptage conformes aux normes de l'industrie pour protéger les données des utilisateurs en transit et au repos. Cela garantit la sécurité des informations sensibles, qu'elles soient transmises sur Internet ou stockées sur des serveurs.

- Contrôles d'accès: La plateforme fournit des contrôles d'accès robustes basés sur les rôles, permettant aux utilisateurs de gérer qui peut accéder à leurs applications et les modifier. Ce contrôle granulaire permet d'empêcher les modifications non autorisées et les violations de données.

- Authentification et autorisation: Bubble.io utilise des protocoles d'authentification et d'autorisation sécurisés pour garantir que seuls les utilisateurs autorisés peuvent accéder aux applications et les modifier. Des fonctionnalités telles que l'authentification à deux facteurs (2FA) et l'authentification unique (SSO) ajoutent des niveaux de sécurité supplémentaires.

- Mises à jour de sécurité régulières: La plateforme met régulièrement à jour ses protocoles de sécurité pour garder une longueur d'avance sur les menaces et vulnérabilités potentielles. En maintenant le système à jour, Bubble.io garantit que les utilisateurs bénéficient des dernières améliorations de sécurité.

- Conformité aux normes de l'industrie: Bubble.io est conforme aux normes et réglementations du secteur, telles que le RGPD, afin de garantir la protection des données des utilisateurs. Cette conformité démontre l'engagement de Bubble.io à maintenir des normes de sécurité élevées.

En mettant en œuvre ces fonctionnalités et protocoles de sécurité, Bubble.io fournit un environnement sécurisé permettant aux utilisateurs de créer et de lancer leurs applications. Cette approche globale de la sécurité garantit que les applications créées sur Bubble.io sont bien protégées contre les menaces potentielles, offrant ainsi aux utilisateurs la tranquillité d'esprit lorsqu'ils développent et déploient leurs projets.

Bien que Bubble fournisse une base de sécurité solide, les développeurs doivent également être conscients des menaces de sécurité courantes et de la manière de les atténuer efficacement. Il est essentiel de détecter et de traiter ces menaces pour garantir la sécurité et l'intégrité de vos applications Bubble.io.

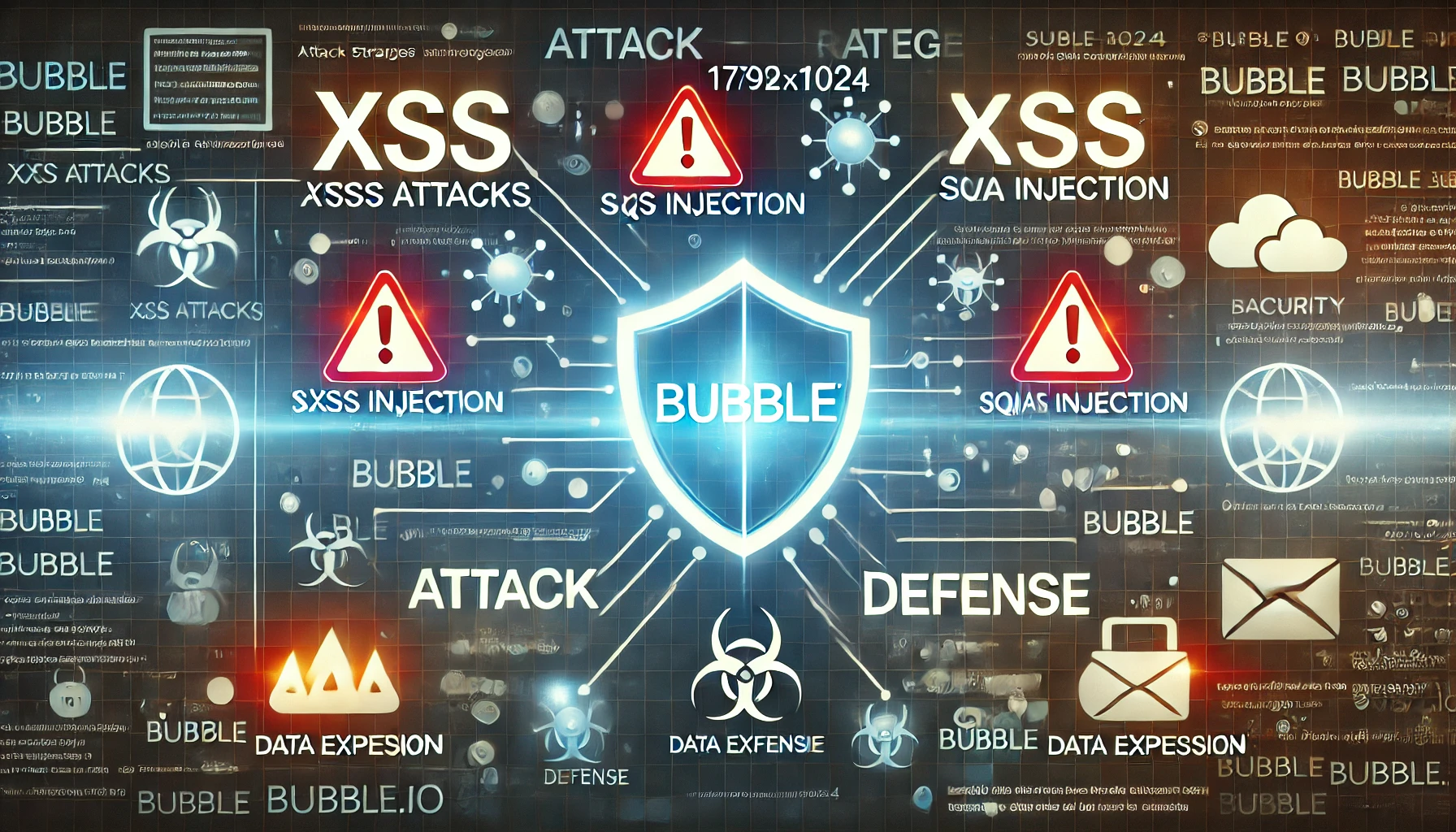

1. Attaques XSS (Cross-Site Scripting)

Les attaques XSS se produisent lorsque des scripts malveillants sont injectés dans des applications Web, ce qui peut compromettre les données des utilisateurs. Bubble atténue ce risque en échappant automatiquement au contenu des pages généré par les utilisateurs, ce qui réduit le risque de vulnérabilités XSS.

2. Injection SQL

Bien que les attaques par injection SQL traditionnelles soient moins probables dans un environnement NoCode tel que Bubble, les développeurs doivent rester vigilants. En supprimant le besoin de requêtes SQL directes via son système de base de données NoCode, Bubble minimise le risque d'attaques par injection SQL.

3. Exposition des données

Des règles de confidentialité mal configurées peuvent entraîner une exposition involontaire des données. Pour aider à lutter contre ce risque, les développeurs doivent régulièrement revoir les paramètres de confidentialité et s'assurer que seules les données nécessaires sont exposées, tandis que les informations sensibles restent protégées avec soin.

Erreurs de sécurité courantes à éviter lors du développement de NoCode

Développement de NoCode des plateformes comme Bubble.io ont permis aux utilisateurs de créer et de lancer plus facilement des applications sans connaissances approfondies en matière de codage. Cependant, cela signifie également que les utilisateurs peuvent être plus enclins à commettre des erreurs de sécurité. Voici quelques erreurs de sécurité courantes à éviter lors du développement de NoCode :

- Ne pas valider les données saisies par l'utilisateur: l'échec de la validation des entrées utilisateur peut rendre les applications vulnérables à des attaques telles que l'injection SQL et le cross-site scripting (XSS). Assurez-vous toujours que les entrées des utilisateurs sont correctement validées et nettoyées pour empêcher l'exécution de code malveillant.

- Ne pas utiliser de protocoles sécurisés: L'utilisation de protocoles non sécurisés tels que HTTP au lieu de HTTPS peut mettre en danger les données des utilisateurs. Utilisez toujours le protocole HTTPS pour crypter les données en transit et les protéger contre toute interception.

- Ne pas maintenir le logiciel à jour: si vous ne mettez pas à jour les logiciels et les plugins, les applications peuvent être exposées à des failles de sécurité connues. Mettez régulièrement à jour votre application Bubble.io et tous les plugins tiers pour vous assurer que vous disposez des derniers correctifs de sécurité.

- Ne pas utiliser de mots de passe complexes: L'utilisation de mots de passe faibles peut permettre aux attaquants d'accéder facilement aux applications sans autorisation. Appliquez des politiques de mots de passe strictes et encouragez les utilisateurs à utiliser des mots de passe complexes et uniques.

- Ne pas surveiller l'activité des applications: Si vous ne surveillez pas l'activité des applications, il peut être difficile de détecter les incidents de sécurité et d'y répondre. Mettez en œuvre des outils de journalisation et de surveillance pour suivre l'activité des utilisateurs et identifier tout comportement suspect.

En évitant ces erreurs de sécurité courantes, les utilisateurs peuvent s'assurer que leurs applications sont sécurisées et protégées contre les menaces potentielles. La prise de mesures proactives pour résoudre ces problèmes aidera à maintenir l'intégrité et la sécurité des applications créées sur des plateformes NoCode telles que Bubble.io.

Meilleures pratiques pour créer des applications sécurisées avec Bubble

Pour optimiser la sécurité des applications basées sur Bubble.io, les développeurs doivent respecter les meilleures pratiques tout au long du processus de conception et de développement. Il est essentiel de mettre en place des mesures de sécurité à partir de zéro pour garantir une protection robuste contre les menaces potentielles.

Implémenter un code d'authentification utilisateur robuste

L'utilisation de méthodes d'authentification fortes est essentielle pour protéger les comptes utilisateurs. Les développeurs doivent appliquer les exigences de complexité des mots de passe, activer l'authentification à deux facteurs et envisager de mettre en œuvre le SSO pour les entreprises clientes.

2. Audits de sécurité réguliers

La réalisation d'audits de sécurité réguliers permet d'identifier les vulnérabilités de l'application. Les développeurs doivent examiner les journaux pour détecter toute activité inhabituelle et effectuer des contrôles de routine sur les paramètres de confidentialité et les autorisations des utilisateurs.

3. Contrôle d'accès basé sur les rôles (RBAC)

La mise en œuvre du RBAC permet aux développeurs d'attribuer des autorisations spécifiques en fonction des rôles des utilisateurs. Ce principe de moindre privilège garantit que les utilisateurs n'ont accès qu'aux informations nécessaires à leurs tâches, réduisant ainsi le risque d'accès non autorisé.

4. Maintenir le logiciel à jour

Bubble publie fréquemment des mises à jour pour améliorer les fonctionnalités et la sécurité. Les développeurs doivent s'assurer que leurs applications exécutent la dernière version de Bubble et que tous les plugins de bulles tiers sont également tenus à jour.

5. Sensibiliser les utilisateurs aux pratiques de sécurité

La formation des utilisateurs est essentielle au maintien de la sécurité des applications. Les développeurs doivent informer les utilisateurs des pratiques de sécurité, telles que la détection des tentatives de phishing et l'utilisation de mots de passe sécurisés. Le support communautaire joue un rôle crucial dans la formation des utilisateurs aux pratiques de sécurité en fournissant une plateforme permettant de partager des expériences et de poser des questions.

Fonctionnalités de sécurité avancées dans Bubble Page

Pour les personnes et les organisations nécessitant des mesures de sécurité renforcées, Bubble propose plusieurs fonctionnalités avancées :

- Protection contre les attaques DDoS : grâce à son partenariat avec Cloudflare, Bubble fournit une protection DDoS intégrée pour protéger les applications contre les attaques de trafic malveillantes.

- Restauration instantanée des données : cette fonctionnalité permet aux utilisateurs de restaurer les versions historiques de leurs données en cas de suppression accidentelle ou de corruption, ajoutant ainsi une couche supplémentaire de protection des données.

- Journalisation complète : Bubble tient à jour des journaux détaillés des activités des applications, ce qui permet aux développeurs de surveiller les modèles d'utilisation et de détecter rapidement les anomalies.

L'obtention d'un financement est cruciale pour mettre en œuvre ces fonctionnalités de sécurité avancées, afin de garantir que Bubble.io puisse continuer à fournir une protection robuste à ses utilisateurs.

Conclusion

Bubble.io fournit une plate-forme robuste pour développer des applications sécurisées sans connaissances approfondies en matière de codage. En tirant parti de ses fonctionnalités de sécurité intégrées et en adhérant aux meilleures pratiques, les développeurs peuvent créer des applications conformes aux normes de sécurité de l'entreprise.

Bien qu'aucune plateforme ne puisse garantir une sécurité à 100 %, comprendre comment utiliser efficacement les fonctionnalités de Bubble permettra aux entreprises de créer des applications fiables qui inspirent confiance à leurs clients. Alors que le paysage du développement de NoCode continue d'évoluer, il sera essentiel de donner la priorité à la sécurité pour réussir sur ce marché en pleine croissance.

Zero Data Retention (ZDR) : votre entreprise en a-t-elle vraiment besoin pour utiliser l'IA ?

.png)

.svg)